Symantec ISTR za novembar 2016

Novembar su obeležili: rast phishinga, povratak malvera koji briše podatke sa hard diska, Mirai botnet..

Symantec Internet Security Threat Report i ovog meseca pruža nam uvid u stanje globalnih sajber pretnji. Symantec Global Intelligence Network, najveća je mreža za prikupljanje obaveštajnih cyber security podataka, u novembru je zabeležila rast phishing mejlova, smanjenje broja novih varijanti malvera, povratak agresivnog malvera koji briše podatke sa hard diska, kao i nastavak sage sa Mirai botnetom. Broj malvera u mejlovima skoro da je udvostručen u odnosu na prethodni mesec, a stopa spama nastavlja sa rastom treći mesec za redom.

Malver

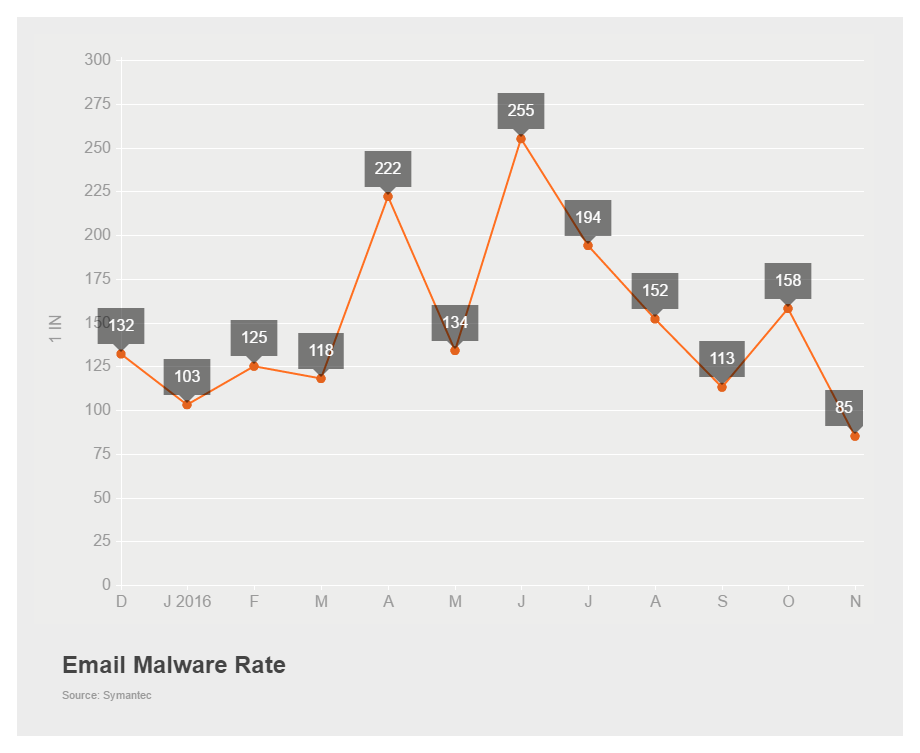

Stopa malvera u mejlovima se povećala i u novembru je iznosila 1 malver u 85 mejlova, dok je u prethodnom mesecu ta stopa bila 1 malver u 158 mejlova.

Slika 1. Stopa malvera u imejlovima povećana u novembru na 1 malver u 85 imejl poruka

Symantec beleži smanjenje broja novih varijanti malvera (71.2 miliona u odnosu na 96.1 milion iz oktobra). Od ovih 71.2 miliona novih varijanti malvera, najveće „zasluge“ pripadaju Kotver familiji malvera (Trojan.Kotver) čija aktivnost raste još od avgusta.

Zloglasni malver Shamoon (W32.Disttrack) koji briše podatke sa diska se vratio u novoj varijanti (W32.Disttrack.B). Shamoon je korišćen u napadima na energetske kompanije u Saudijskoj Arabiji 2012. godine, a nova malver varijanta koja je korišćenja u poslednjim napadima takođe targetira mete u ovoj zemlji.

Mirai botnet (Linux.Mirai) je ponovo dospeo na naslovne strane zbog napada na Deutsche Telekom korisnike u Nemačkoj gde je onemogućena internet konekcija u preko 900.000 domaćinstava. Napad je izvršen tako što je eksploatisana slabost u određenim modelima rutera. Takođe, u novembru su se pojavili oglasi u kojima se nudi iznajmljivanje Mirai mreže botova. Kako je izvorni kôd za Mirai objavljen u oktobru, pojavilo se više Mirai mreža botova u novembru. Međutim, iako hakeri tvrde da imaju mrežu botova koju čini 400.000 uređaja, nije bilo napada takvih razmera.

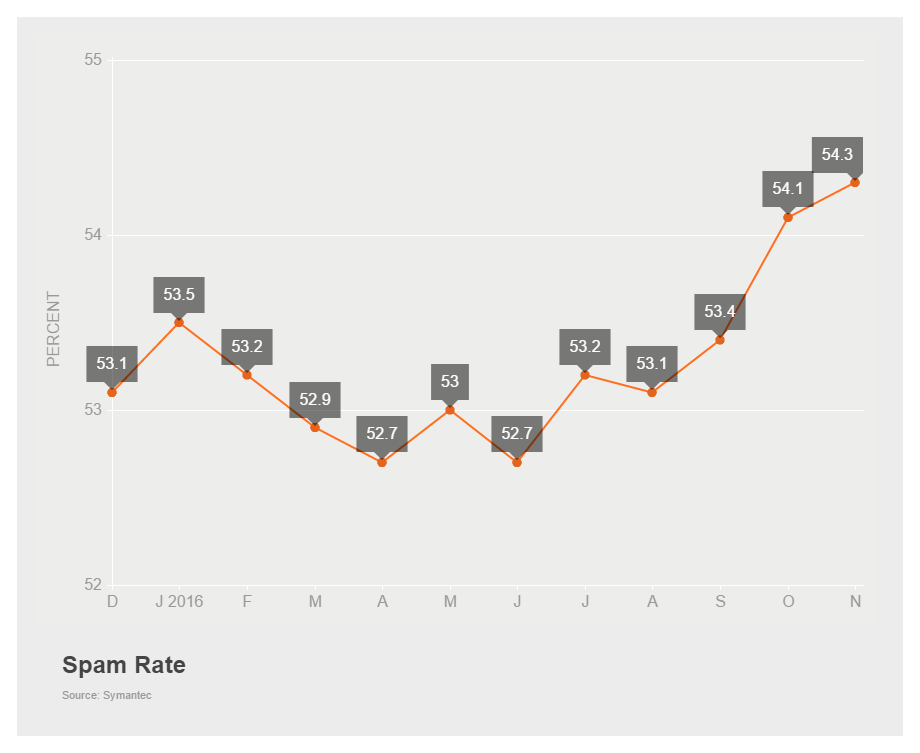

Slika 2. Globalna stopa spama dostigla 54.3 procenata u novembru

Spameri koji eksploatišu popularne događaje kako bi namamili ljude da otvore imejl nisu nova pojava, a proteklog meseca tema oko koje su spameri razvijali kampanje je bio Crni petak i posledično sajber-ponedeljak. Onlajn kupci su bili upozoreni da je u toku spam kampanja u kojoj se šalju maliciozni mejlovi u kojima se tobože obaveštavaju da je roba koju su kupili spremna za slanje. Ti mejlovi su sadržali malver JS.Nemucod koji ubacuje Locky ransomware.

Web napadi

Iako je broj napada koje je Symantec blokirao u novembru smanjen na 291.000 napada na dan, nastavlja se pojava novih napada. Eksploatisane su novo-otkrivene slabosti u Firefoxu i Tor browseru (koji je u suštini prepakovana verzija Firefoxa). Propust koji je u međuvremenu zakrpljen je omogućio napadačima da ubace maliciozni kôd u ranjive računare i da otkriju identitet inače anonimnih korisnika Tora.

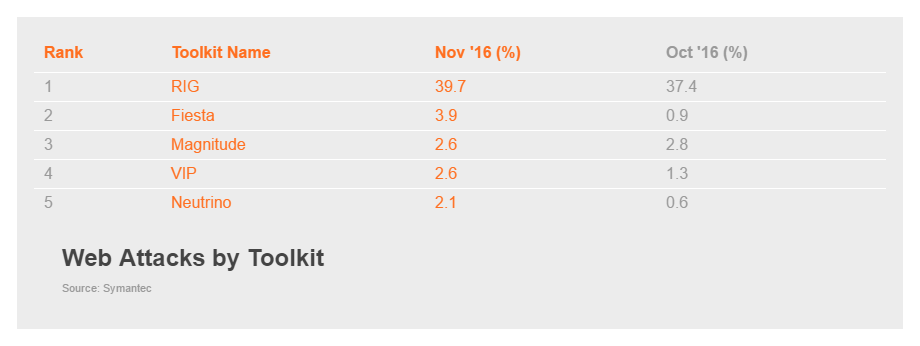

Došlo je do promena „na tabeli“ alata za eksploataciju. RIG je zadržao prvo mesto sa učešćem od 39.7% u ukupnim aktivnostima ove vrste, dok je Fiesta sa petog dospela na drugo mesto sa 3.9% što je gurnulo Magnitude na treće mesto sa 2.6%.

Slika 3. Broj Web napada po korišćenjim Toolkitima u novembru

Phishing

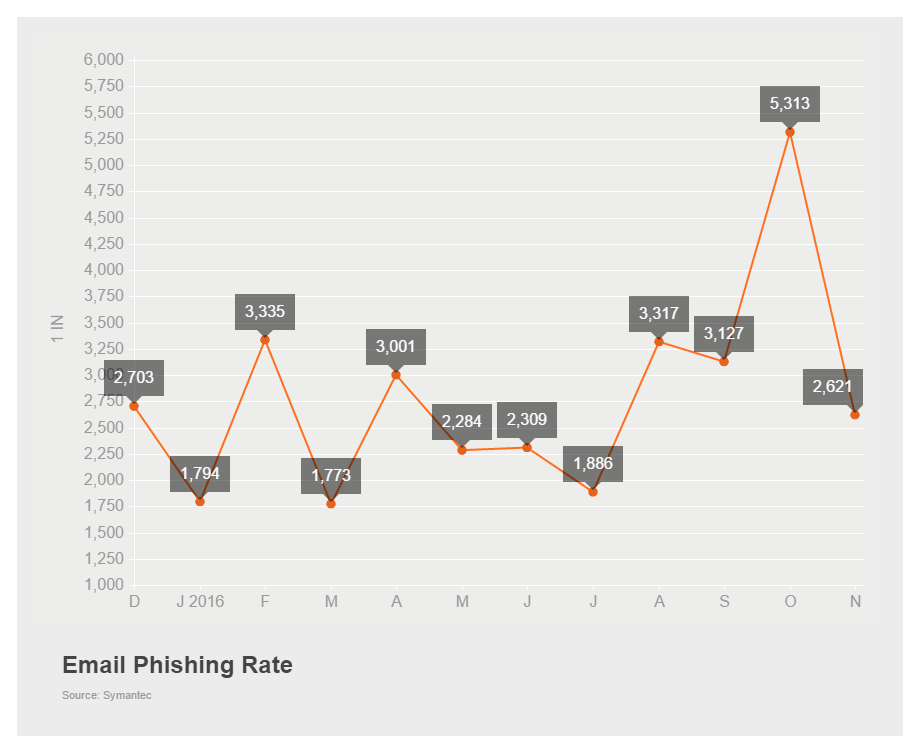

Stopa phishinga je u novembru povećana (1 napad na svakih 2.621 mejlova) u poređenju sa oktobrom (1 napad na svakih 5.313 mejlova). Phishing napadi su na radaru američkih službi za sajber-bezbednost i smatraju ih za najveću pretnju sa kojom se srećemo.

Slika 4. Povećana stopa phishinga u novembru

Symantec je pozvao na oprez kada je u pitanju biznis imejl prevara zbog toga što su prevaranti implementirali nove tehnike u svoju modus operandi. Umesto direktnog pristupa kojim su ranije u prvoj imejl poruci tražili transfer novca, sada je taktika da se postepeno izgradi poverenje sa potencijalnom žrtvom.

Mobilni uređaji

Nije otkrivena nijedna nova familija malvera za Android, ali je porastao broj varijanti po jednoj familiji malvera na 58. Symantec je otkrio da je nova verzija Android.Fakebank.B ažurirana kako bi zaobišla Doze, opciju koja štedi energiju u Android 6.0 Marshmallow. Na ovaj način pretnja ostaje aktivna u pozadini. Tehnikama socijalnog inženjeringa prevaranti nateraju korisnike da dodaju pretnju na belu listu u izuzecima za optimizaciju baterije (Battery Optimization Exceptions whitelist). Na taj način malver ostaje aktivan i povezan sa C&C serverom čak i kada je sam uređaj neaktivan.

Društvene mreže

U novembru su se pojavili izveštaji o tome da se Locky ransomware širi preko Facebook messengera. Zabeležena je cirkulacija .svg slika preko istog servisa. U nekim slučajevima, fajl je sadržao JS.Nemucod downloader kojim se preuzima Locky ransomware.