QR kodovi su nam postali svakodnevica — plaćamo račune, naručujemo u restoranima, skidamo aplikacije, prijavljujemo se na Wi-Fi i još mnogo toga. Međutim, baš zato što su postali deo svakodnevne rutine, napadači su ih prepoznali kao savršen alat za nove, naprednije phishing napade. I da, ovi napadi su daleko opasniji nego što su bili ranije.

Šta je zapravo QR phishing (quishing)?

QR phishing (poznat i kao quishing) je tehnika u kojoj napadači umesto klasičnih linkova, skrivaju phishing URL unutar QR koda. Kada korisnik skenira kod mobilnim telefonom, otvara phishing stranicu, najčešće bez ikakve sumnje. Na mobilnim uređajima korisnici često nemaju dovoljno jasne informacije o linku koji se otvara, a dodatno — mobilni uređaji su slabije zaštićeni od poslovnih računara.

Šta je novo u QR phishing napadima?

Prema najnovijim analizama tima Unit42 (Palo Alto Networks) i drugim stručnjacima, napadači su značajno unapredili ovu taktiku:

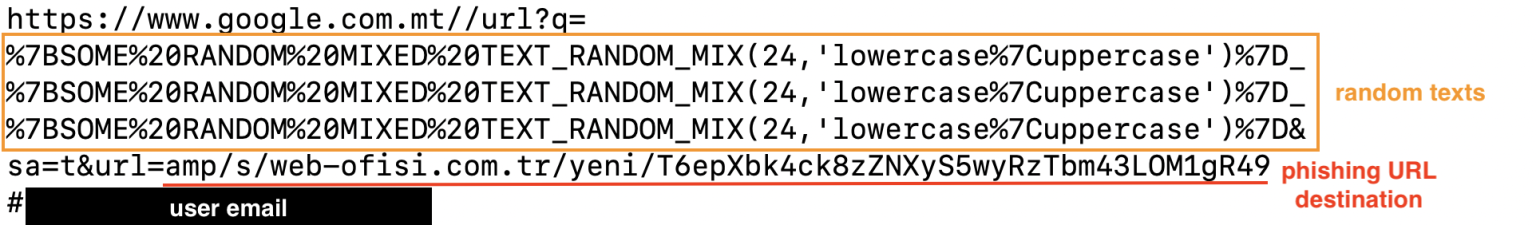

1️⃣ Napredna redirekcija pomoću legitimnih sajtova

Umesto da QR kod vodi direktno na phishing stranicu, koristi se više redirekcija kroz poznate i legitimne domene (npr. Google, Cloudflare, Adobe) koje „maskiraju“ pravi cilj. Na taj način, čak i ako proverite URL posle skeniranja, često ćete videti poznatu adresu, ne primećujući da ste ustvari samo korak od phishing stranice.

Slika 1: Phishing URL koji zloupotrebljava Google redirekcije / Izvor slike Unit42

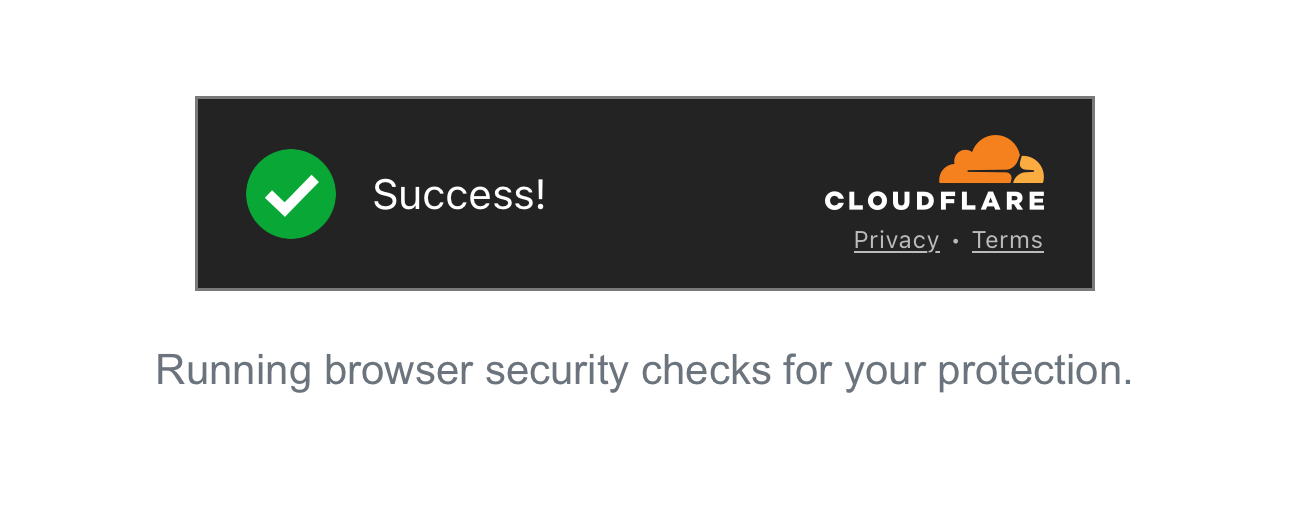

2️⃣ Verifikacija korisnika uz pomoć Cloudflare Turnstile

Napadači su počeli da koriste legalne mehanizme za „human verification“ (npr. Cloudflare Turnstile) kako bi blokirali botove i sigurnosne alate da ne dođu do phishing stranica. Korisnici sa mobilnih telefona bez problema prolaze verifikaciju i bivaju prosleđeni na lažne login stranice koje često oponašaju Microsoft 365, Google Workspace ili interne stranice kompanija.

Slika 2: Ljudska verifikacija tokom višestrukih preusmeravanja napadača, korišćenjem alata dizajniranog da ne zahteva direktnu interakciju ljudi za nastavak / Izvor slike Unit42

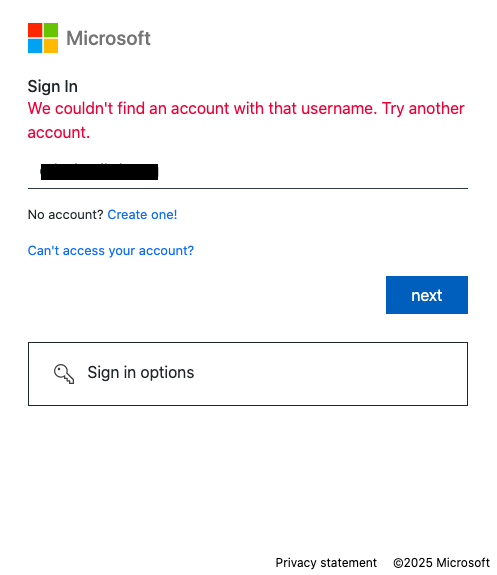

3️⃣ Ciljana krađa kredencijala

Phishing stranice često već imaju prepoznate email adrese žrtava, pa korisnik vidi svoj pravi email na lažnoj login formi i pomisli da je stranica legitimna. Potrebno je samo da unese lozinku, i – podaci su kompromitovani. Napadači u nekim slučajevima odbacuju „lažne“ podatke i prihvataju samo kredencijale sa unapred definisane liste, što ukazuje da su napadi pažljivo ciljani.

Slika 3: Poruka o grešci za odbijanje proizvoljnih kredencijala / Izvor slike Unit42

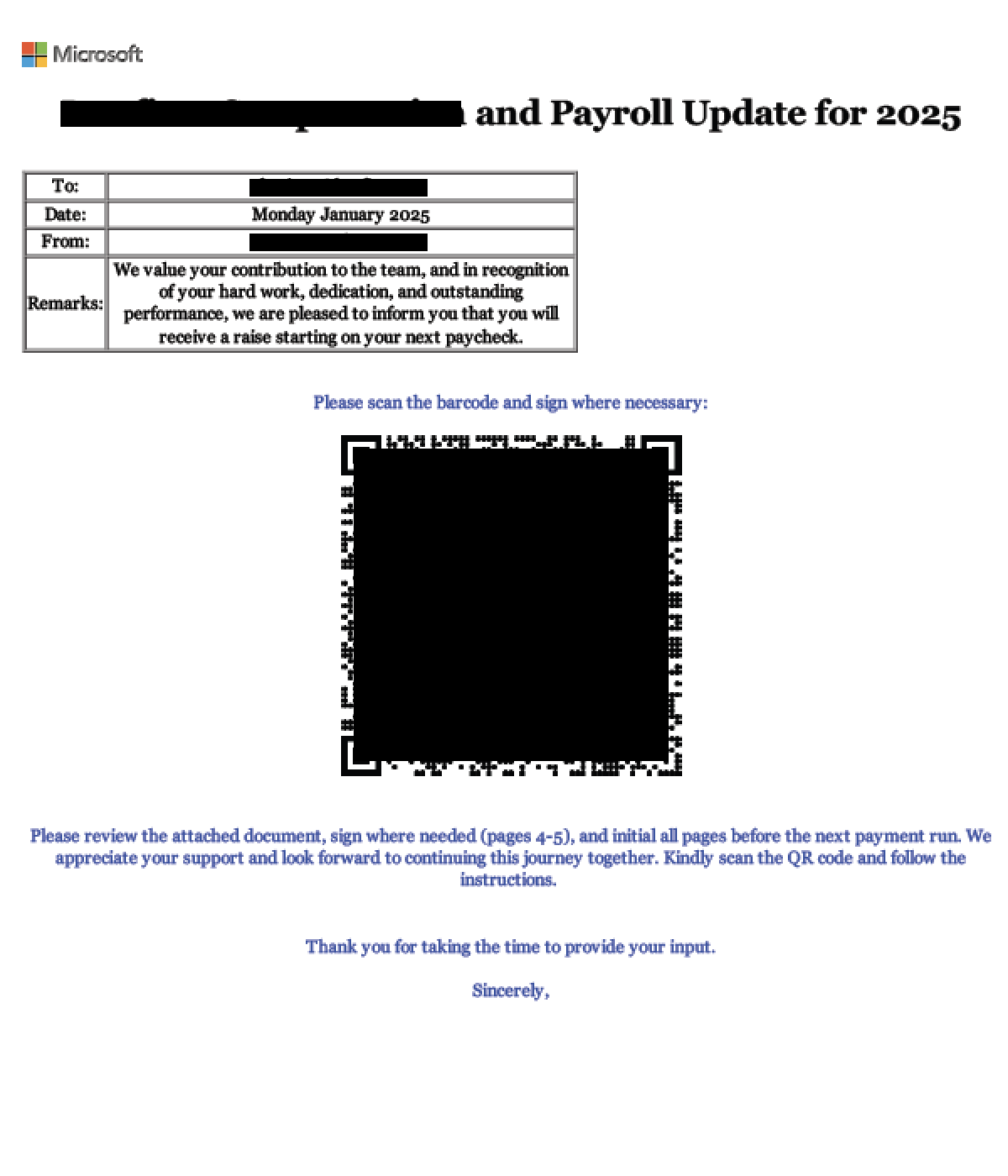

Najčešći mamci u QR phishing kampanjama

- Dokumenti za potpisivanje (Docusign, Adobe Sign)

- Obaveštenja o HR dokumentima i platnim listama

- Emailovi koji izgledaju kao interne poruke

- Lažni QR kodovi zalepljeni preko pravih (restorani, parking automati, promo materijali)

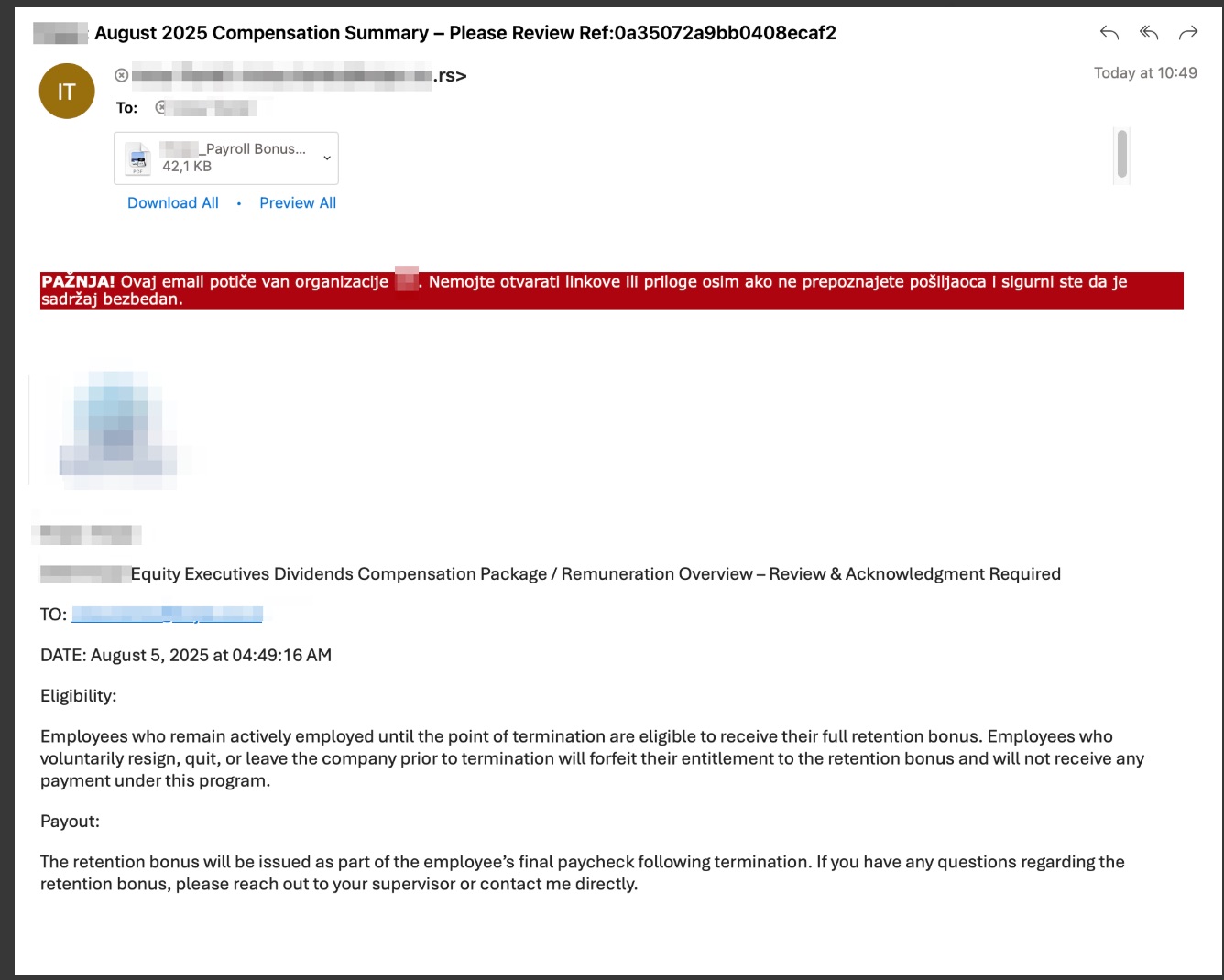

Slika 4: Pokušaj phishinga lažnim obaveštenjem o platnim listama / Izvor slike Unit42

Slika 5: Pokušaj phishinga primer firme iz Srbije

Zašto su QR phishing napadi opasniji nego ranije?

QR kodovi često zaobilaze tradicionalne sigurnosne mehanizme (email filtere, URL detektore, sandbokse) jer skeniranje ide direktno sa mobilnog uređaja. Na mobilnom telefonu, korisnik ređe proverava URL, a često ga čak ni ne vidi jasno pre nego što se stranica otvori.

Kombinacija više redirekcija i validacionih koraka dodatno otežava otkrivanje pretnje kako korisnicima, tako i sigurnosnim sistemima.

Kako da se zaštitite?

-

Uvek proverite izvor QR koda

Ako je kod na štampanom materijalu, proverite da li izgleda autentično ili je zalepljen preko nečega. -

Obratite pažnju na URL nakon skeniranja

Ako link vodi preko neuobičajenih redirekcija ili ne izgleda kao domen koji očekujete — ne unosite podatke. -

Koristite mobilne sigurnosne aplikacije

Postoje aplikacije koje mogu da skeniraju QR kodove i detektuju potencijalno zlonamerne linkove. -

Edukacija zaposlenih

Ako ste organizacija, uključite QR phishing u svoj awareness program. Napadači sve češće ciljaju upravo poslovne korisnike.

Korisnici Palo Alto Networksa su bolje zaštićeni od pretnji o kojima smo gore govorili kroz cloud servise za next-gen Firewall, uključujući Advanced WildFire, Advanced URL Filtering i Advanced DNS Security.

Zaključak

Quishing je postao mnogo sofisticiraniji i teži za otkrivanje nego ranije. Napadači kombinuju psihologiju, tehniku i infrastrukturu poznatih servisa da bi obmanuli čak i iskusne korisnike.

Zato je ključno da preispitujemo svaki QR kod, da redovno edukujemo korisnike i da prilagodimo sigurnosne kontrole mobilnom kontekstu.