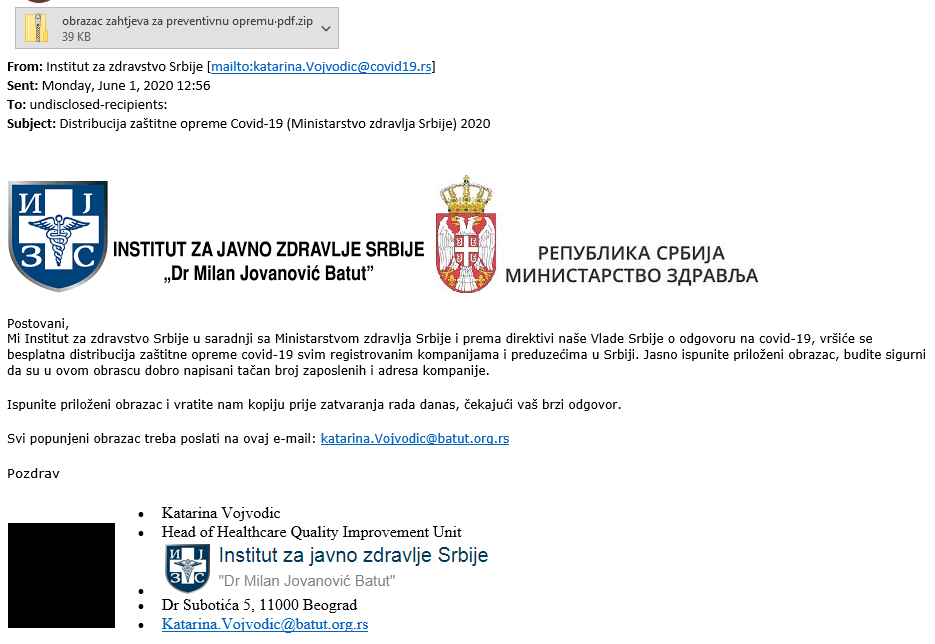

U toku je phishing kampanja koja cilja preduzeća u Srbiji! Email poruke sa temom COVID-19 navodno stižu od Instituta za javno zdravlje Srbije „Dr Milan Jovanović Batut“. U poruci stoji da Ministarstvo zdravlja započinje besplatnu podelu COVID-19 zaštitne opreme, i da sva registrovana preduzeća treba da popune prijavu do kraja radnog dana.

U prilogu poruke se nalazi maliciozni zip fajl sa naslovom „obrazac zahtjeva za preventivnu opremu.pdf.zip“. Poruke stižu sa 2 adrese, prva je iz Slovenije: IP adresa servera 195.144.26.50 (cpanel.geoenergetika.serv.si) i 62.240.6.5 (server10.konekthosting.info). Poruke su lažirane tako da korisnik pomisli da stižu od Katarine Vojvodić iz Instituta za javno zdravlje Srbije:

_Sender: katarina.vojvodic@covid19.rs

_Subject: Distribucija_zaštitne_opreme_Covid-19__(Ministarstvo_zdravlja_Srbije)2020

Slika 1. Phishing email poruka.

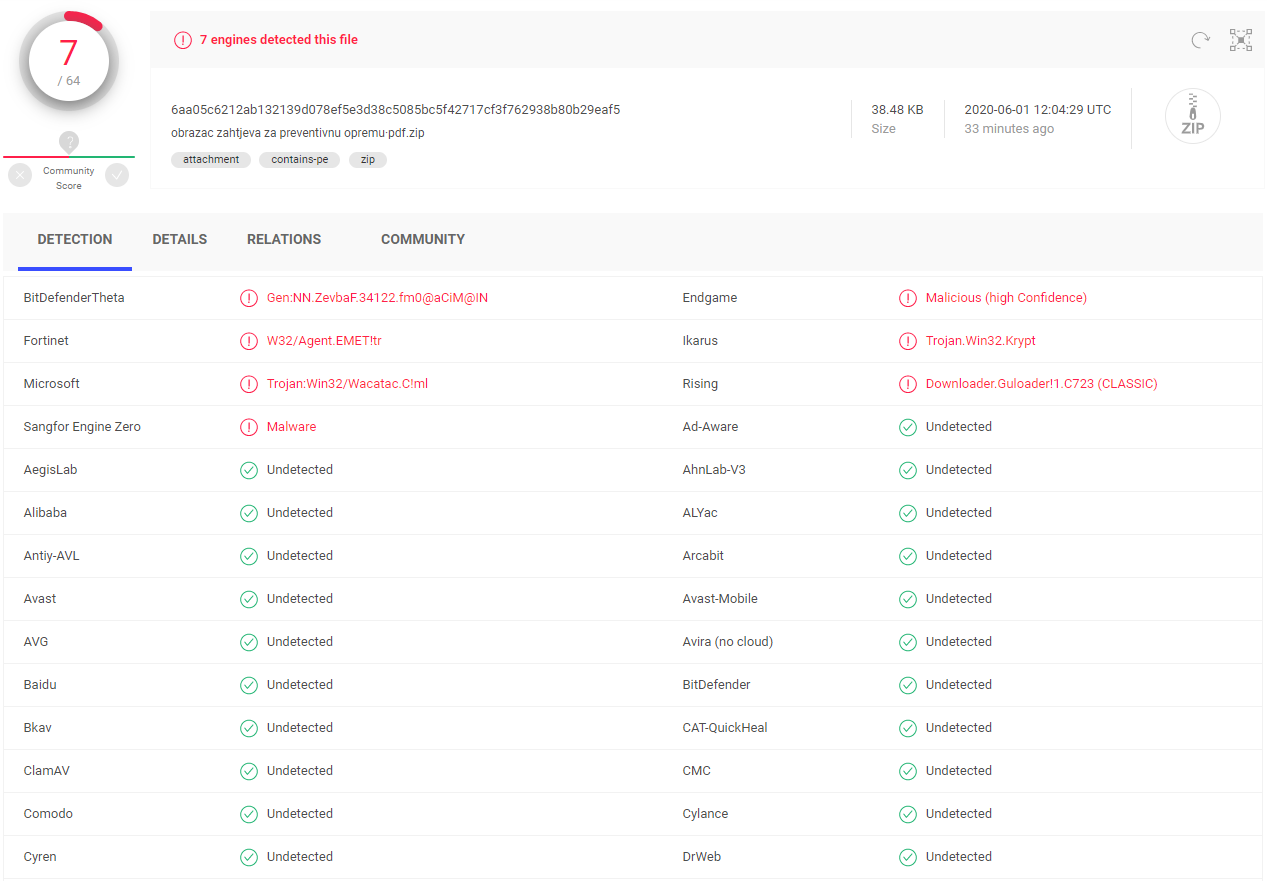

Ispod možete pogledati rezultate sa Virus Total sajta. U pitanju je malver Lokibot, kao i u nekoliko prethodnih slučajeva phishinga u Srbiji.

Slika 2. VirusTotal analiza.

C&C: http[:]//198[.]23[.]200[.]239/~boxing/.tcsogb/vc.php, kontaktira Google Drive!

-Get-Message-Sender-Via: cpanel.geoenergetika.serv.si: authenticated_id: xxx@geoenergetika.si

X-Authenticated-Sender: cpanel.geoenergetika.serv.si: xxx@geoenergetika.si

Slika 3. VirusTotal analiza - otpakovani zip fajl.

Main object- "obrazac zahtjeva za preventivnu opremu·pdf.exe"

sha256 81e7dc362be6838d84afd4a1203bc489e2b953b1dc245b9509eddf9c982d4f72

sha1 06999dfae6d5e761a8dace76fd0469b068c1d607

md5 ae88d49596eee7af388d70590591fb1e

DNS requests

domain drive.google.com

domain doc-14-6k-docs.googleusercontent.com

Connections

ip 198.23.200.239

HTTP/HTTPS requests

url http[:]//198[.]23[.]200[.]239/~boxing/.tcsogb/vc.php

Podsećamo da je pre nekoliko dana primećena slična Lokibot kampanja, na čijoj meti su bili korisnici banaka u Srbiji. Više o tome možete pročitati u našem tekstu ovde.

UPDATE - 02.06.2020.

Nakon jučerašnjeg otkrića, napadači su napravili male izmene i nastavili kampanju. Pored neznatne izmene u naslovu, ubačen je prilog sa drugim hashom, čije su ime zadržali:

- Novi Subject:

- Hash od novog priloga (isto ime - "obrazac_zahtjeva_za_preventivnu_opremu·pdf.zip"): 1acc43425559a4a92b0475c6b3b26e328903ed999bf837f7ed53d156e22cc580

Slika 5. VirusTotal analiza.

Detaljniju VirusTotal analizu možete pogledati ovde.

UPDATE br.2 - 13.08.2020.

Ponovo je primećena COVID-19/Batut phishing kampanja. Korisnicima u Srbiji stižu phishing email poruke sa temom: Plan primene preventivnih mera - Covid (Ministarstvo zdravlja Srbije). Poruke stižu sa slovenačke adrese mail.proing.si, ali je namera da se korisnici obmanu da pomisle kako stižu od Katarine Vojvodić (kao i prethodnog puta), sa adrese katarina.vojvodic@batut.org.rs. Poruka sadrži prazan zip fajl u prilogu, za razliku od prethodnog puta kada smo detektovali Lokibot malver.

.png)

Slika 6. Phishing email - nastavak kampanje.

.png)

Slika 7. Header analiza nove phishing poruke.