U toku je tržišna utakmica između autora ransomware platformi koje nude mogućnost pretplate (RaaS). Neki od njih, poput Buran RaaS, počeli su da odobravaju popuste. U osnovi Buran platforme, koja je aktivna od maja, je VegaLocker malver. Autori svojim klijentima naplaćuju manju proviziju od uobičajene - 25% od zarade. Standardna provizija za ovu vrstu usluga na hakerskim forumima je 30-40%, koliko naplaćuju poznate RaaS platforme poput REvil, Phobos i sl. Pored toga, otvoreni su za pregovore za još veći popust onom ko može da garantuje visoku stopu infekcije.

Karakteristike Buran malvera

Buran koristi offline cryptolocker, nudi 24/7 podršku, globalne i sesijske ključeve i nije zavisan od third-party faktora poput biblioteka. Može da skenira lokalne diskove i mrežne putanje, a sadrži i opcione mogućnosti kao što je enkripcija fajlova bez promene ekstenzije, uklanjanje „restore“ tačaka i brisanje logova, brisanje backup kataloga itd. Kompatibilan je sa skoro svim verzijama Windowsa i Windows servera.

Isporučuje se najviše preko Rig exploit kit pomoću koga napadači eksploatišu IE RCE ranjivost CVE-2018-8174. Za sada su otkrivene dve verzije ovog malvera (napisan u Delphi programskom jeziku). Buran takođe proverava da li je računar registrovan u Rusiji, Belorusiji ili Ukrajini. Ako je odgovor pozitivan, malver zaustavlja aktivnost.

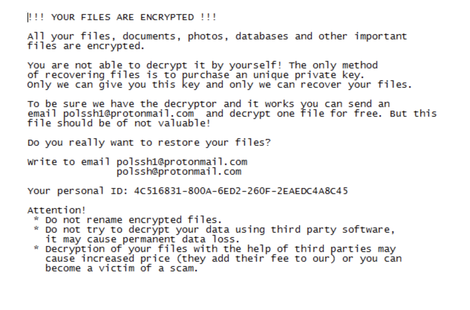

Nakon što proveri da li može da kreira čuva fajlove u temp folderu, Buran kreira registry unos kako bi obezbedio trajno prisustvo, dodeljuje žrtvi ID, kriptuje fajlove i ostavlja poruku o otkupnini.

Slika 1. Poruka o otkupnini. Izvor slike: ZD Net.

Buran je naslednik VegaLocker i Jumper malvera sa kojima deli dobar deo koda (slično ponašanje, taktike, tehnike i procedure).

Novi napad DopplePaymer malvera

DopplePaymer ransomware, pretnja na koju smo letos upozoravali, odgovoran je za nedavni napad na meksičku nacionalnu naftnu kompaniju Pemex. Malver je zaključao oko 5% računara kompanije, a napadači za dekriptor traže 4,9 miliona dolara.