Sextortion – globalna email prevara aktivna i u Srbiji

Socijalni inženjering je moćan alat koji sajber kriminalci rado koriste za manipulaciju, zastrašivanje i obmanu žrtava. Zato obratite pažnju i ne padajte na ovakve pokušaje prevare.

Poslednjih nekoliko meseci u porastu je vrsta email prevare poznata kao sextortion. Prevara je poznata od ranije, ali je poslednjih meseci unapređena. Na meti su korisnici iz celog sveta, a značajan broj ovakvih pokušaja iznude novca primetili smo i u Srbiji. Postoji nekoliko varijacija sextortion prevare, zajedničko im je da ucenjuju žrtve navodnim kompromitujućim video snimcima (koji, da odmah bude jasno, ne postoje) i za ćutanje traže da im se uplati određeni iznos novca u Bitcoinima. U različitim varijantama ove prevare, kriminalci zahtevaju različite iznose – $999, $1400, $1900, $2900 itd.

Ko je meta?

Kako bi prevara bila uverljivija, napadači su ubacili jedan lukav detalj. Naime, prva rečenica svake poruke je otprilike ista – napadač saopšti žrtvi da zna njenu lozinku ili passphrase, i napiše koja je. I zaista, u pitanju je lozinka koju je korisnik u nekom trenutku u prošlosti koristio za logovanje na svoj nalog (za Facebook, Google, Quora, Yahoo ili neki drugi sajt na internetu). Napadači računaju da će ta informacija izazvati paniku i da će žrtva biti spremnija da plati. Uz to, koriste neke od uobičajenih tehnika socijalnog inženjeringa: zastrašivanje žrtve, kratak vremenski rok za reagovanje kako bi se pojačao pritisak i sl.

Odakle napadačima lozinka žrtve?

Jednostavno, lozinke su iscurele iz nekog od brojnih Data Breach napada. Sećamo se čuvenog (najvećeg) slučaja curenja podataka kompanije Yahoo čiji je obim, kada su napokon obelodanjeni svi podaci, iznosio neverovatnih 3 milijarde korisničkih naloga! Dakle, kompromitovani su svi Yahoo nalozi otvoreni do 2013 godine. Od nedavnih velikih Data Breach napada, možemo izdvojiti kompromitovanje podataka 500 miliona gostiju Marriott lanca hotela i 100 miliona kompromitovanih korisničkih naloga sajta Quora. Na dark webu se mogu pronaću paketi od više stotina miliona (i milijardi) različitih prikupljenih informacija iz različitih napada, uključujući i kredencijale korisnika.

Na sajtu ';--have i been pwned? možete proveriti da li je email nalog na koji vam je stigla preteća poruka kompromitovan u data breach napadu (i koji je napad u pitanju). Ako jeste, obavezno promenite lozinku na datom sajtu, a poželjno i na email nalogu.

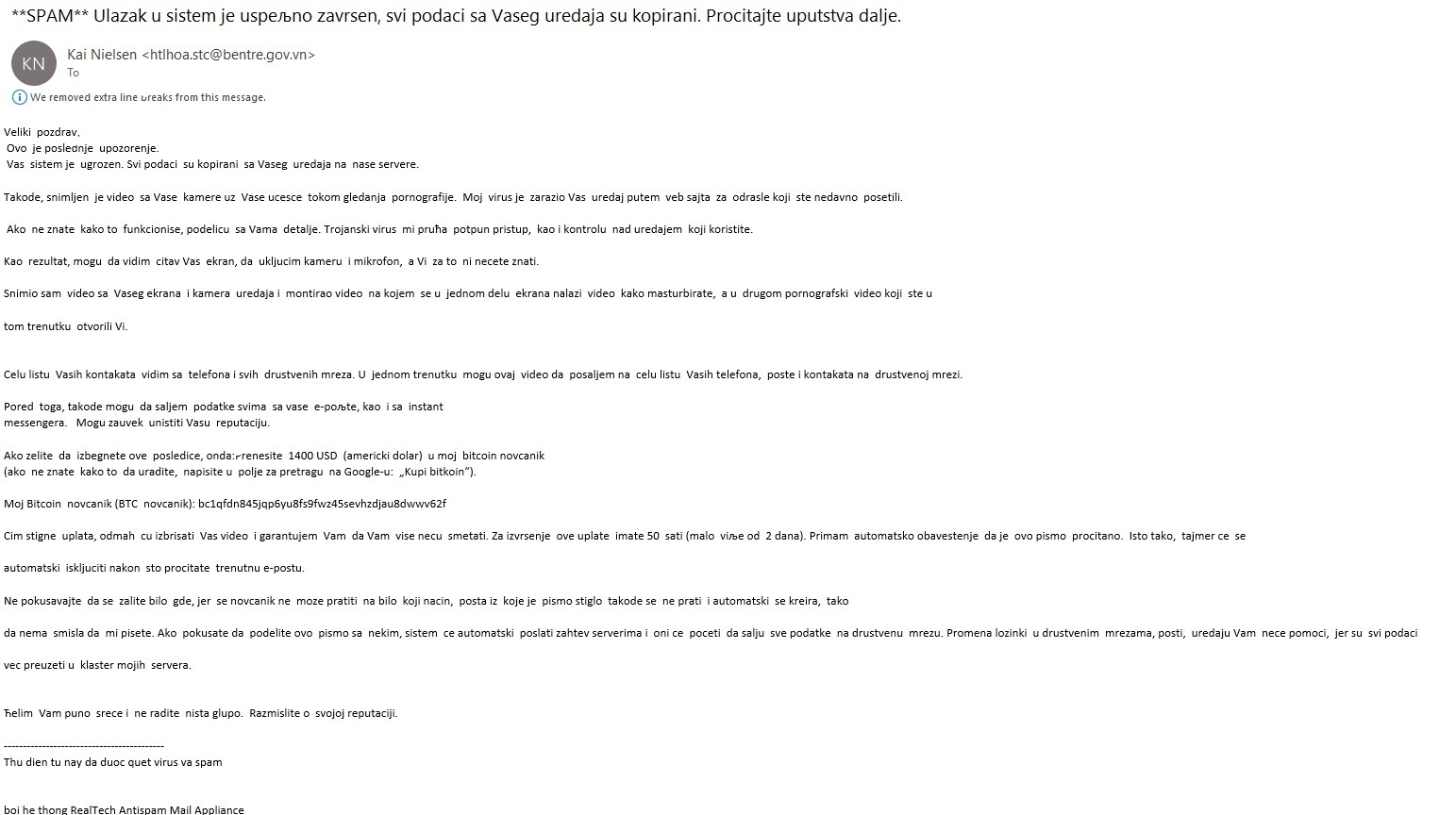

Poruka koju je dobila naša čitateljka

Na donjoj slici možete videti email poruku koju nam je prosledila naša čitateljka. Ona je, na svu sreću, odmah prepoznala da se radi o prevari.

Slika 1. Poruka koju nam je čitateljka prosledila.

U prvoj rečenici email poruke, kao što smo u uvodu napomenuli, napadač je napisao njen passphrase. Zatim objašnjava zbog čega je poslao ovu poruku. Navodi da je ubacio malver na sajt za odrasle i da ju je, dok je ona navodno gledala klipove, špijunirao pomoću keyloggera i pristupio njenom ekranu i kameri, odnosno napravio njen snimak i snimak sadržaja koji je gledala. Zatim kaže da je prikupio sve kontakte sa Facebooka, Messengera i email naloga.

U nastavku govori o tome da postoje 2 opcije. Prva je da žrtva zanemari poruku, a u tom slučaju će navodno poslati kompromitujući materijal svim kontaktima. Druga opcija je da naša čitateljka uplati “donaciju” u iznosu od 999 dolara (na odgovarajući Bitcoin adresu), nakon čega prevarant obećava da se više neće javiti i da će obrisati video materijal.

Napadač na kraju pokušava da uveri žrtvu da eventualno kontaktiranje policije nema efekta, odnosno da je preduzeo korake da sakrije tragove. Dodaje da žrtva ima jedan dan da izvrši uplatu, a da će u suprotnom poslati video materijal svim kontaktima, uključujući i užu rodbinu, kolege itd. Na ovaj način, zapravo, napadač pojačava pritisak na žrtvu. Poruku završava time da, ukoliko žrtva želi dokaz da on poseduje video materijal, odgovori na poruku sa “Yea!”, a da će onda sve to poslati na adrese 8 kontakata. Naravno, ovo je još jedan oblik manipulacije odnosno zastrašivanja.

Sextortion poruka na srpskom (Update 9. jun 2021)

Nacionalni CERT Srbije 7. juna je objavio upozorenje da je u toku nova phishing kampanja na srpskom jeziku. U naslovu poruke piše: "SPAM Ulazak u sistem je uspeljno zavrsen, svi podaci sa Vaseg uredaja su kopirani. Procitajte uputstva dalje." U tekstu poruke je navodno upozorenje da je sistem primaoca poruke ugrožena, a da su svi njegovi podaci kopirani na servere napadača.

Dalje u tekstu zastrašuju žrtvu da je snimljena dok je gledala pornografiju i da će taj snimak biti prosleđen svim njenim kontaktima iz telefona i na društvenim mrežama. Ako želi da izbegne ovaj scenario, žrtva mora da uplati bitcoine u vrednosti od 1400 USD u bitcoin novčanik napadača.

Izvor slike www.cert.rs

Sama poruka ne sadrži link, niti prilog, već se, kako Nacionalni CERT navodi, radi o prevari kojom se utiče na korisnike da izvrše uplatu u novcu kako bi navodno vratili svoje podatke

Sextortion koji isporučuje ransomware

U jednoj varijanti prevare, žrtva može da “pokupi” ransomware. Napadač pokušava da prevari žrtvu da instalira Azorult trojanac koji krade informaciji i koji joj potom isporučuje GandCrab ransomware. Umesto uobičajenog zahteva za Bitcoin plaćanje, žrtva dobija link koji navodno sadrži kompromitujući video materijal. Ukoliko preuzme i raspakuje zip fajl, unutra neće pronaći video, već exe fajl koji instalira trojanca.

Ova taktika je još opasnija, jer može zaraziti računar korisnika sa nekoliko malvera. Prva infekcija je Azorult koji krade informacije poput loginova, cookiesa, fajlova, chat istorije itd. Zatim dolazi druga infekcija – GandCrab ransomware koji zaključava fajlove.

Zbog ovoga je važno da budete sumnjičavi prema porukama od nepoznatih pošiljaoca i da nikako ne radite ono što od vas traže. Kada dobijete ovakve i druge sumnjive poruke, možete proveriti na internetu da li se još neko sa njima susretao. A možete, jednostavno, i da ih obrišete.

Zaključak

Kod ovih, unapređenih sextortion prevara najverovatnije se radi o polu-automatskom procesu gde postoji skripta koja povlači kredencijale iz starijih Data Breach napada i gde svaka žrtva dobija gotovo istu poruku (svaka sa svojom lozinkom). Moguće je da će u budućnosti napadači dodatno unaprediti sextortion prevaru tako što će ubaciti svežije lozinke (one iz napada novijih datuma), a možda dodati još neke lične informacije o žrtvi kako bi prevara bila uverljivija. Takođe, nije nezamisliv scenario u kome će napadači za sextortion iskoristiti i neki, u datom momentu najsvežiji Data Breach napad, sa najnovijim lozinkama korisnika. Možemo očekivati i da će ovaj metod napadači iskoristiti za prevaru poznatu kao lažna tehnička podrška.

Kao zaštitu od bilo koje vrste sextortion napada, odnosno ucenjivanja postojećim ili nepostojećim kompromitujućim materijalom, FBI preporučuje sledeće:

- Nikada nikome ne šaljite svoje kompromitujuće slike i video klipove, bez obzira ko su ili tvrde da jesu.

- Ne otvarajte atačmente od nepoznatih pošiljaoca, a budite oprezni i kod atačmenta od poznatih pošiljaoca.

- Isključite i/ili pokrijte web kameru kada je ne koristite.