Šta su napadi zasnovani na krađi kredencijala?

Krađa kredincijala je najčešći metod koji sajber kriminalnci koriste za upad u sistem i krađu korporativnih podataka.

Napadi zasnovani na krađi kredencijala su najčešći metod kojim se sajber kriminalnci služe kako bi upali u sistem i/ili ukrali druge vredne podatake.

Proces krađe kredencijala (korisničkih imena i lozinki) je prva faza ovih napada.

Napadači za krađu kredencijala uobičajeno koriste phishing, zato što je phishing jeftina i veoma uspešna taktika. Phishing napadi su efektni zbog toga što se zasnivaju na interakciji između zaposlenog i napadača koji pokušava da ga obmane (i često uspeva u tome), za razliku od malvera ili alata za eksploataciju koji ciljaju ranjivosti u odbrani.

Krađa korporativnih kredencijala je najčešće planirana (ciljana) aktivnost. Napadači pretražuju profile tačno određenih pojedinaca na društvenim mrežama poput LinkedIna kako bi došli do kredencijala za pristup kritičnim (osetljivim) podacima i informacijama.

Kada napadač iskoristi ukradene kredencijale da se uloguje kao legitimni korisnik, vrlo ga je teško identifikovati i potvrditi da li je u pitanju uljez ili korisnik koji ima odobrenja.

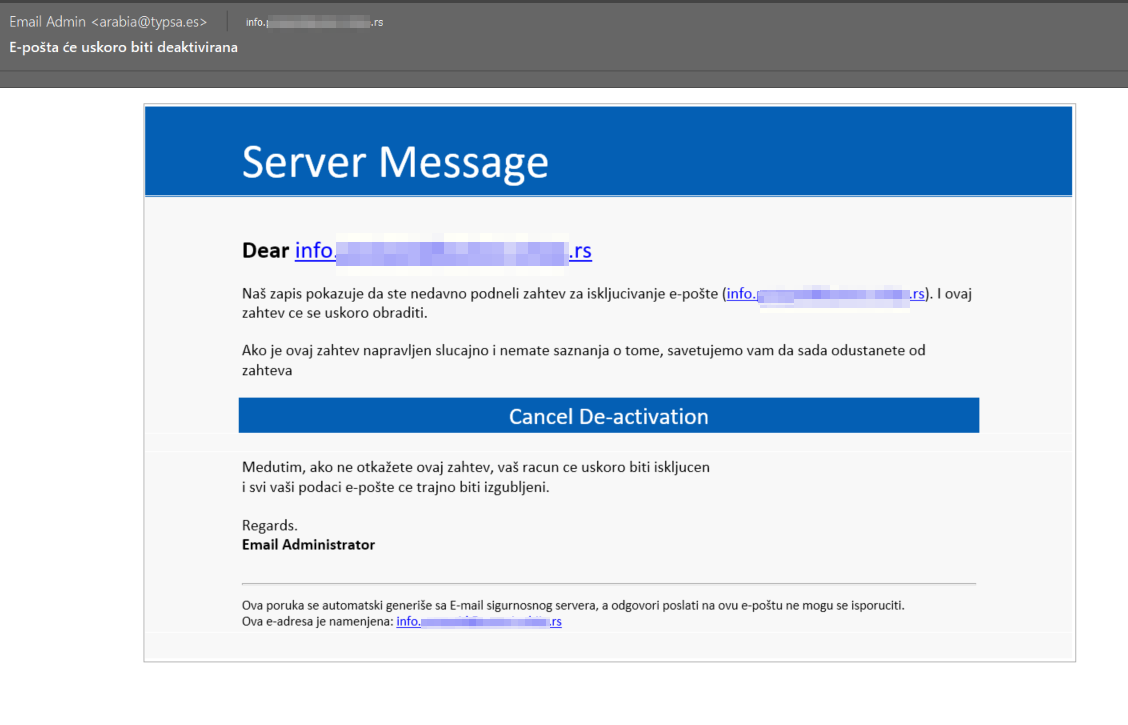

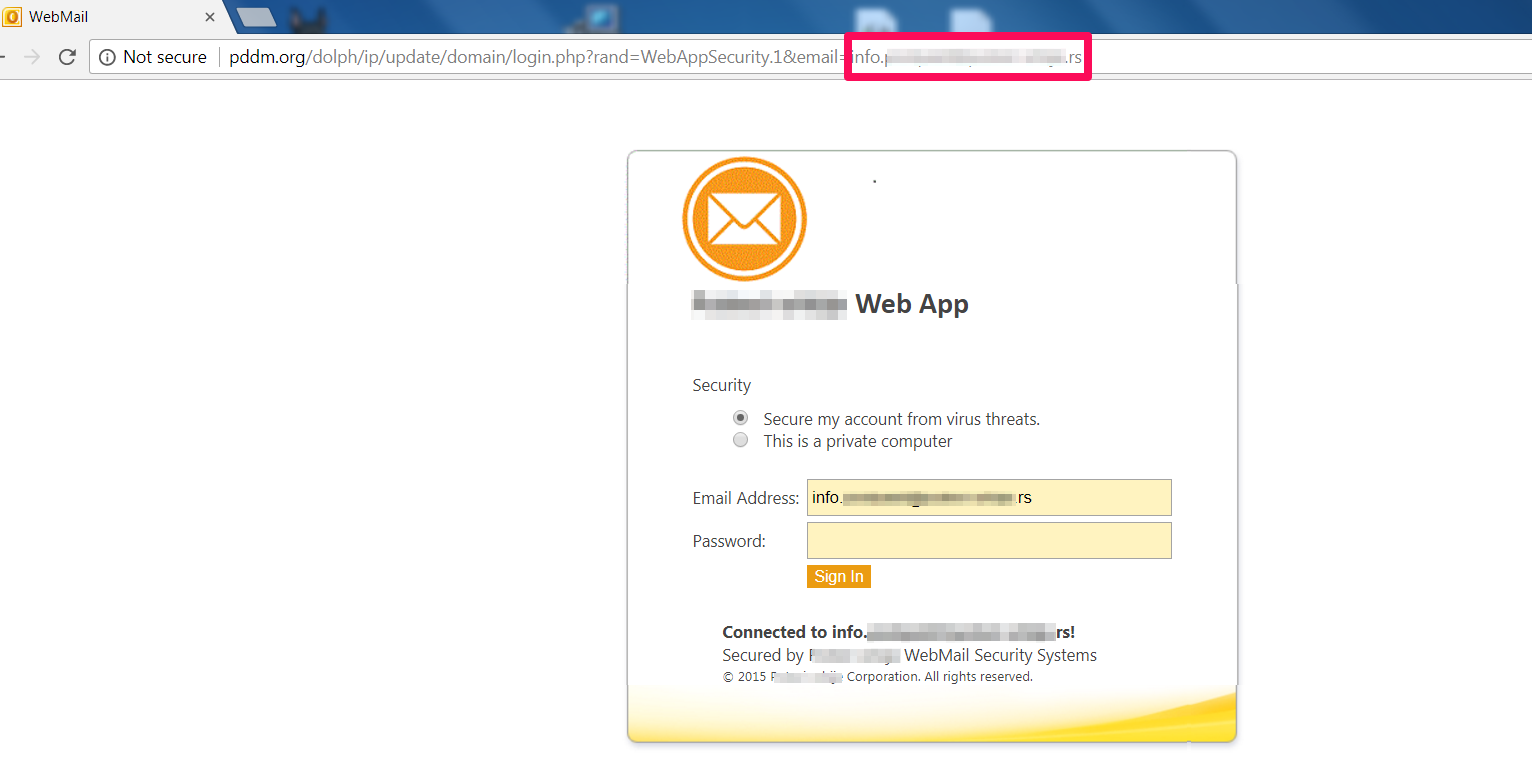

Phishing imejl poruke i phishing sajtovi koji se koriste za krađu korporativnih kredencijala su mnogo sofisticiraniji od onih koji se koriste za krađu kredencijala privatnih korisnika. Napadači ulažu puno napora kako bi ovi imejlovi bili uverljivi i kako bi phishing sajtovi izgledali skoro identično kao legitimni sajtovi i profili kompanije.

Koliko uverljivo mogu da izgledaju phishing imejl i sajt koji imaju za cilj krađu korporatvnih kredencijala, možete da vidite u primerima ispod:

Phishing email

Phishing sajt

Više o ovoj phishing prevari koja cilja korisnike iz Srbije pročitajte ovde.

Druga faza: zloupotreba kredencijala

Zloupotreba kredencijala je krajnja faza u napadima zasnovanim na kredencijalima. U pitanju je korišćenje kompromitovanih (ukradenih) kredencijala kako bi se napadač autentifikovao na korporativni sajt ili aplikacije i ukrao podatke.

Kada napadač uspešno ukrade lozinke korisnika, ima mogućnost da ih proda na crnom sajber tržištu ili da ih iskoristi za kompromitovanje mreže organizacije, odnosno za zaobilaženje odbrambenih mehanizama, lateralnu kretnju u mreži i krađu podataka. U nesegmentiranom okruženju, napadač može slobodno da se kreće kroz mrežu organizacije.

Kako se zaštititi od napada zasnovanih na krađi kredencijala?

Kod napada zasnovanih na krađi kredencijala, jedan od ključnih elemenata odbrane bi trebalo da budu obuke o bezbednosnim pretnjama za zaposlene. Zaposlene treba obučiti kako da prepoznaju i na pravilan način postupe u slučaju phishing napada. Osim obuke, povremeno treba sprovoditi phishing testove nad zaposlenima kako bi bili stalno na oprezu.

Takođe, uobičajeno je da se u organizacijama primenjuje multi-faktorska autentifikacija, odnosno više koraka u kojima se vrši validacija identiteta korisnika koji se loguje u neki servis ili aplikaciju kompanije. Međutim, raditi to za svaku pojedinačnu aplikaciju koja se koristi u organizaciji nije baš praktično. Zato je potrebno implementirati na polisama zasnovanu multi-faktorsku autentifikaciju na nivou mreže, u firewallu, što će obezbediti potrebnu skalabilnost i jednostavno korišćenje krajnjim korisnicima.

Kako bi se smanjio broj slučajeva krađe kredencijala, korporativni kredencijali bi trebalo da se koriste samo za dozvoljene aplikacije, a nikako za sve ili za nepoznate aplikacije i sajtove. Bezbednosna rešenja treba da onemoguće da kredencijali izađu izvan korporativne mreže i da spreče mogućnost da ih korisnici unesu na maliciozne sajtove.

Upravo to omogućava Palo Altova bezbednosna platforma nove generacije, koja zaustavlja životni ciklus napada zasnovanih na krađi kredencijala na više mesta – sprečava krađu kredencijala i eventualnu zloupotrebu ukradenih kredencijala. Kombinovano dejstvo Firewalla nove generacije, sprečavanja pretnji, WildFirea i filtriranja URL-ova sprečava poznate i nepoznate napade kojima se kradu i zloupotrebljavaju kredencijali, dok GlobalProtect dodatno štiti i mobilne uređaje i udaljene mreže i obavlja dodatne mere da se identifikuju korisnici i uređaji koji pristupaju aplikacijama.

Za više informacija o Palo Alto Networks NGF kontaktirajte Net++ technology.

Izvor: Palo Alto Networks

![Mala škola SSL-a / Lekcija 2: Vrste SSL sertifikata [VIDEO] Mala škola SSL-a / Lekcija 2: Vrste SSL sertifikata [VIDEO]](/images/9/1/a/0/4/91a044fd29f11f309982b8f7ea3b238b3f9b6b31-1-druga-lekcija.png)